Всички пътища водят към Рим. В личен план те доведоха до поредна придобивка. Мобилен компютър с четириядрен процесор и 640Gb твърд диск. В списъка са: мобилен компютър Dell Studio 1555, мобилен компютър Toshiba 4020CDT, телефони Nokia N96 и Nokia 5800 XpressMusic. Общото при тях е, че всяко едно устройство притежава Wi - Fi модул. В арсенала ми присъстват два десктопа, които нямат Wi - Fi модул.

Горе на станцията "Мир" умни хора ядат космическа храна, заобиколени от компютри. Моята детска мечта бе да стана космонафт. Аз я последвах и днес вие сте свидетели на това. Оставаше въпроса как да обединя моите в едно. Запис на DVD-RW дискове ме отегчава и нямам спомен, кога за последно записвах. Флашката ми е малка, едва 4Gb. В обитаваното жилище отдавна съм наковал по пода и по стените проводници, но поредни нови ще превърне моя Мир в изчадие от жици. Един свободен въздуха остана и това ме запъти в магазина за желязо, за да прикача десктопите към кълбото.

За строеж на домашна мрежа е достатъчен варианта с непосредствено съединение на компютри посредством антени и използване на вътрешни PCI-адаптери. Воден от лични съображения аз спрях избора си на Edimax EW-7128g с ясна представа, че изделията на D-Link са завоювали своя престиж за качество. На въпроса защо именно EW-7128g давам отговор - евтин модел, най-вече окомплектован с външна подвижна антена, която се подключва с помощта на коаксиален кабел. Следователно си мислех, че избрания модел ще се отличава с повишена чувствителност спрямо адаптерите с вградена антена. Плюс е още наличието на антенно гнездо. При строеж на Wi-Fi мрежи с достатъчно отдалечени точки към адаптера лесно може да се съедини антена, намираща се на покрива/терасата.

| Модел: | Edimax <EW-7128G> Wireless PCI Adapter (802.11b/g) |

| Производител | Edimax |

| Модел | EW-7128G |

| Тип оборудоване | Адаптер за безжична мрежа |

| Чeстота | 2.4 GHz |

| Мощност на предавателя | 16 dBm ~ 18 dBm |

| Индикатори | Link, TX/RX |

| Мах скорост за пренос на данни | 54Mbit/s |

| Интерфейс | PCI |

| Стандарти | IEEE 802.11g, IEEE 802.11b |

| Port Based Network Access Control | Поддържа IEEE 802.1X |

| Поддържка WMM (Wi-Fi Multimedia) | Да |

| Режими | Ad-Hoc, Infrastructure |

| Конектор за външна антена | SMA |

| Поддръжка видове безопасности за безжичен пренос | WPA2; WPA; TKIP; AES; WEP-кодиране с 64- или 128-bit ключ |

| Външна антена | 1 антенa |

| ОС | 98, Me, 2000, XP, Vista; 7, Linux |

| Размери (ширина х височина х дебелина) | 127 x 121 x 19 мм |

| Други | Дължина на антенния кабел - 94 см. |

| Работна температура | 0 ~ 55°C |

Адаптерът се продава в кутия наедно с диск драйвери, антена и кратко упътване. Отваряме кутията и изваждаме платката от антистатичния плик. Изключваме настолния компютър. Снемаме страничния капак на кутията и монтираме адаптера в свободен PCI - слот. Включваме отново захранването на машината и стартираме Windows, респективно версия ХР. Появява се прозорец с съобщение, че е открито ново хардуерно устройство. Просто игнорираме съобщението, натискайки бутон "Cancel".

Поставяме диска с драйвери в оптичния дисковод и чакаме автостарта, да зареди приветсвения прозорец на вълшебника. Избираме предпочитан език за инсталация. Следва интелигентно последователно инсталиране на драйвер, а след него на утилка. Всичко се свежда до познато прещракване на бутон Next.

Успешният финал на вашите действия ще добавят две нови икони в системния трей. Едната е на Wireless Network Connection, а другата на EDIMAX Wireless LAN Card. Зад тази икона се подвизава утилката и чрез нея ще извършавате всички нужни действия: вкл/изкл на антената, подбор на точка за достъп, въвеждане на ключ, създаване на профил, сканиране на ефира, подключване и т.н.

WEP кракване под Windows

С радост установих, че backtrack (бивша WHAX) пораснала на 4-та версия. Това е linux дистрибуция с набор от 300 броя хакерски и антихакерски софтуер за тестиране на системи за уязвимост, проникване, разбиване на пароли и т.н. backtrack съдържа брутофорсъри, експлоити, скенери, снифери и прочие утилки.В интернет битува не едно ръководство за работа с backtrack и този въпрос ще оставим настрани. Идеята тук е как нашего windows брата на практика изпита ефективността на WEP защитата на безжичната мрежа.

С оживяването на EW-7128g Wi-Fi адаптера аз засякох три съседски мрежи. Едната бе гола и достъпа ми до интернет през нея стана моментално. Втората се пазеше от ключ на WEP. Обзе ме любопитство до колко ефикасна е тази защита.

Теория

На шифрирането на данни в безжичните мрежи се отделя достатъчно внимание заради самия характер на подобни мрежи. Данните се предават посредством радиовълни, като в общия случай се ползват всепосочни антени. По този начин данните стават достъпни не само за адресанта, но и за съседа зад стената. Разбира се, подобни мрежи имат обсег на действие 100м,. Това все пак не е малко. Стени, дървета и прочие препятствия поглъщат вълните, но не са достатъчни за решаване на този проблем.

Пионер в защитата на тези мрежи станал SSID (името на мрежата),. Подобен способ търпи много недостатъци, за да завоюва подобно призвание. Поради това възниква необходимост от шифриране на данни. Първи такъв става стандарта WEP – Wired Equivalent Privacy. Шифрирането става с помощта на 40 или 104 битов ключ (потоково шифриране с ползване алгоритъма RC4 на статически ключ). Самият ключ е набор от ASCII-символи с дължина 5 (за 40 битовия) или 13 (за 104 битовия) символа. Набор от тези символи се превежда в последователност на шестнадесет цифрова система, което е самия ключ. Драйверите на редица прозводители дават възможност, да се въвежда пряко число от шестнадесет цифрова система вместо ASCII-символи. Важно е да се знае, че алгоритмите за превод от ASCII към шестнадесет цифрова система са своеобразни за всеки производител и това може да се окаже пречка при настройка на мрежа с различен хардуер. В този случай ползвайте ключ описан от шестнадесет цифрова система.

Съществува още едно понятие известно като Initialization Vector – IV. Това е вектор на инициализацията. Векторът се подбира случайно и се изменя динамически по време на работа. Логично замислено решение, защото позволява въвеждане на случайна съставка в ключа. Дължината на вектора е равна на 24 бита от което общата дължина на ключа става равна на 64 (40+24) или 128 (104+24) бита.

Изглежда до тук добре, но използвания алгоритъм за шифриране (RC4) на днешно време пада бързо. Главната уязвимост на WEP е причинена от вектора на инициализацията. Дължината IV се гради от 24 бита, а това дава примерно 16 милиона комбинации. 16 млн звучи внушително, но в реалната работа това значи всички възможни варианти ключове да бъдат използвани в течение на няколко минути до няколко часа. На практика се свежда злоумишленика да набере достатъчно количество пакети, просто прослушвайки трафика на безжичната мрежа и намери повторенията. Самият анализ не отнема много време.

Практика

Оказва се, че нещата при backrack са станали възможни и под Windows, и аз реших да ги повторя с учебна цел.

Първата нужна програма за целта е CommView for WiFi под Windows. Програмата има версия CommView for WiFi VoIP.

CommView for WiFi е специална версия на CommView, разработена да прихваща и да анализира мрежовите пакети в безжичните мрежи с стандарти 802.11a/b/g/n. Програмата чете информацията на безжичния мрежов адаптер и декодира анализираните данни.

CommView for WiFi поддържа повече от 70 протокола и чрез нея можете да видите списъка на мрежовите съединения, IP-статистика или изследвате отделни пакети. Модул VoIP предлага задълбочен анализ, запис и възпроизвеждане на гласови съобщения SIP и H.323. Прихванатите пакети програмата съхранява в отделни файлове за последвал анализ. Съдържа гъвкав филтър за игнориране на ненужни пакети и захват само на посочени от вас. Настройката на програмата извежда съобщения за важни събития, като подозрителни пакети, високата натовареност на мрежата или неизвестни адреси.

Коректната работа на програмата изисква съвместим мрежов адаптер. За целта съществува списък на поддържаните адаптери.

В този списък мрежов адаптер EW-7128g не присъства. Програмата изведе съобщение, че не намира съвместим адаптер и спря работа. Пренесох нещата на мобилния ми компютър Dell Studio 1555. Неговият мрежов адаптер е поддържан и програма изисква модификациа на драйвера, за което дадох съгласие. Последва проверка за обновяване на сайта си и изтегли пакет от близо 9Mb.

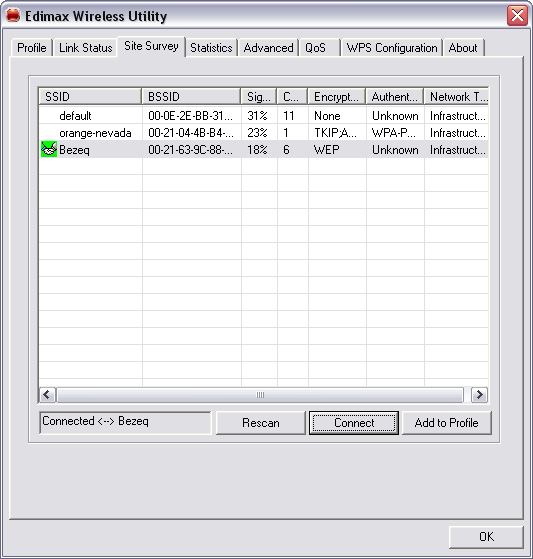

След старт на програмата, тя захвана всички съседски мрежи. Останах изумен от високата чувствителност на адаптера на мобилния. В непосредствена близост EW-7128g откриваше едва три мрежи, докато делския - 12. Посочих мрежата с WEP ключ - Bezeq и оставих програмата да набере 200 000 пакета. Ниската активност от съседната страна проточи набиране над 2 часа време.

Втората програма под Windows e Aircrack-ng. Това е програма за разбиване на мрежи 802.11 WEP и WPA/WPA2-PSK. Aircrack-ng може да изведе ключа при достатъчно количество прихванати пакети по метода на грубия подбор или метода на речника за втория тип мрежи.

Прихванато количество пакети от CommView for WiFi се въвеждат в Aircrack-ng. Избира се метода на дешифриране, активира се кутийка PTW Attack. По подразбиране програмата започва работа с 128bits ключ. В края на тези настройки се натиска бутон Launch.

Работата продължава автоматично в прозореца на cmd.exe. Пред вас се извежда списък от мрежи и ориентир е думата WEP. Остава да се въведе номера на мрежата и продължи с бутон Enter.

В рамките на 5 мин, програмата рапортува за успешно открит ключ на WEP мрежата.

Преписах ключа и се върнах на десктопа с Edimax EW-7128g. Стартирах EDIMAX Wireless Utility. Сканирах ефира. Посочих мрежа Bezeq, за което ми бе поискано въвеждане на ключ. Въведох го, бутон ОК

Зелената иконка срещу Bezeq мрежата показва, че съм свързан и с това завърши упражнението.

до нови срещи ^.^

0 Response to "EW-7128g и WEP"

Публикуване на коментар